ビジネスメール詐欺の対策をしていますか?

詐欺の手口を事例とともに考える目次

ビジネスメール詐欺とは

“ビジネスメール詐欺”をご存じでしょうか。

ビジネスメール詐欺とはサイバー攻撃のひとつで、BEC(Business Email Compromise)とも呼ばれます。

具体的には国内外の取引先や自社の役員等になりすまし、企業の出納担当者をだまして、攻撃者に対し機密情報を提供させたり、攻撃者が用意した口座へ送金させたりする詐欺のことをいいます。

取引先や役員等を名乗り、メールアドレスは取引先のメールアドレスを模したものどころか、取引先のメールアドレスそのものが使われるなど手口が巧妙です。

そのため、受信者は偽のメールを本物のメールと誤信してしまい、攻撃者の用意した口座に送金するなどしてしまうのです。

ビジネスメール詐欺は急増しているといわれています。

また、企業間での取引に関わるため、被害金額が高額になる傾向があります。

情報処理推進機構(IPA)によると、2015 年から2020年3 月にかけて発生したビジネスメール詐欺に関する 114 件の情報提供を受けており、うち 17 件で金銭的被害が確認されているとのことです。

【参考】ビジネスメール詐欺「BEC」に関する事例と注意喚起 (第三報) ~ 巧妙化する日本語の偽メール、継続する攻撃に引き続き警戒を ~ (PDF)

同じくIPAが公開している「情報セキュリティ10大脅威 2020」において、ビジネスメール詐欺は「組織」向け脅威の第3位にランクされており、警戒が必要です。

当初、詐欺メールには英語によるメールが利用され、海外との取引を行っている会社が攻撃対象となっていました。 しかし、今や日本語のメールも詐欺に利用されており、どの会社でも攻撃を受ける可能性があります。

わたしも、実際のクライアント担当者のお名前で、請求書が添付されたメールが届いたことがあります。

もっとも本来、わたしが請求させていただく立場ですので、一目で偽メールとわかる稚拙なものでしたが。

ビジネスメール詐欺の手口

IPAはビジネスメール詐欺の手口について以下のとおり分類しています。

(1)取引先との請求書の偽装

取引先との間で請求に係るやりとりをメールで行っている際に、それを盗み見た攻撃者が取引先になりすまし、攻撃者の用意した口座に差し替えた偽の請求書等を送りつけ、その口座に振り込ませる手口です。

攻撃者は取引上のやりとりや関係している従業員の情報をなんらかの方法により入手したうえで攻撃を行っていると考えられています。

(2)経営者等へのなりすまし

CEOなど企業の経営者になりすまし、従業員に攻撃者の用意した口座へ振り込ませる手口です。

攻撃者は事前に入手した経営者や関係している従業員の情報を利用し、通常の社内メールであるかのように偽装します。

この際、機密性・緊急性が高いとかたり、受信者を焦らせ、冷静に判断する機会を奪おうとする事例もあります。

(3)窃取メールアカウントの悪用

従業員のメールアカウントを乗っ取ったうえで、その従業員が取引している会社の担当者へ偽の請求書等を送りつけ、攻撃者の用意した口座に振り込ませる手口です。

メール本文は巧妙に偽装され、しかも送信元が本物のメールアカウントであるため、偽メールであることに気づきにくいようになっています。

(4)社外の権威ある第三者へのなりすまし

弁護士など社外の権威ある第三者へなりすまし、企業の財務担当者等に対して、社長から指示を受けているなどとかたり、攻撃者の用意した口座へ振り込ませる手口です。

(5)詐欺の準備行為と思われる情報の窃取

詐欺を実行する前の準備行為として、標的となる組織の情報を窃取する場合があります。

たとえば、攻撃者が詐欺の標的とする会社の経営者や経営幹部、または人事担当等の従業員になりすまし、社内の他の従業員の個人情報等を窃取することがあります。

ビジネスメール詐欺による影響

(1)被害会社

ビジネスメール詐欺による影響ですが、先ほど述べたように被害が高額化する傾向があります。

2017年、日本航空(JAL)は2件のビジネスメール詐欺により、計3億8,000万円の被害を被ったと報じられました。

2件とも、取引先とのやりとりを盗み見たうえで、取引先が支払口座を変更したと偽って、攻撃者の用意した口座へ入金させたとのことです。

会社の規模・経営状況、被害額によっては、会社の屋台骨を揺るがす事態が生じるかもしれません。

(2)だまされた本人

ビジネスメール詐欺は、会社が詐欺被害に遭うだけではありません。

だまされた本人が会社に損害を与えたということで賠償を求められるケースもあります。

2017年、ヨーロッパ高級ブランド日本法人の社長が、本社経理部長を名乗ったメールの指示に従って送金したところ、ビジネスメール詐欺であったという事案があります。

その後、この日本法人社長は、約3億円の賠償を求める訴訟を提起され、一審では敗訴したとのことです。

このように、だまされた本人が、個人で負担することのできない多額の賠償リスクを負うことになります。

(3)被害会社の取締役

ビジネスメール詐欺の被害会社の取締役にも賠償リスクがあります。

ビジネスメール詐欺対策が十分でない場合には、内部統制システム構築義務違反などの善管注意義務違反を問われます。

また、株主から株主代表訴訟(会社法847条)を提起されることにより、損害賠償責任を追及されるおそれもあります。

(4)なりすまされた会社

なりすまされた側の会社も無関係ではいられません。

ビジネスメール詐欺では、メールアカウントを窃取し、それを利用して本物の取引先を装う例があります。

メールアカウントを窃取され、なりすまされた場合には、ビジネスメール詐欺にあった被害会社から民法478条※を根拠として取引債権の支払いを拒まれるリスクがあります。

※民法478条は、実際には支払いを受ける権限がない者に対して支払ってしまった場合でも、権限があるかのような外観を有するものに対して、そうとは知らずに落ち度なく(善意・無過失)支払ったときには、その支払いを有効とするものです。

すなわち、本来攻撃者に対する支払いは無効なのですが、攻撃者がなりすましたとは知らず、被害会社の支払いに落ち度がなかったと評価されると、それが詐欺であったとしても、その支払いは有効となります。

したがって、被害会社は支払いを済ませたことになるので、なりすまされた会社は支払いを受けられなくなってしまうのです。

参考:民法第478条

受領権者(債権者及び法令の規定又は当事者の意思表示によって弁済を受領する権限を付与された第三者をいう。以下同じ。)以外の者であって取引上の社会通念に照らして受領権者としての外観を有するものに対してした弁済は、その弁済をした者が善意であり、かつ、過失がなかったときに限り、その効力を有する。

ビジネスメール詐欺への対策

以上のとおり、ビジネスメール詐欺による影響は大きいため、それを防止する対策(予防策)が重要となります。

この点、一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)による「ビジネスメール詐欺の実態調査報告書」(2020年3月25日)が参考になります。

(1)社内体制の整備

ビジネスメール詐欺またはその疑いに気づいた場合の対応について、事前に社内体制が整備されていれば、有事の際に迅速に対応することができます。

ビジネスメール詐欺に狙われる可能性があるとの共通認識のもと、送金を金融機関に依頼する経理部門やメールやシステムの運用を担当する IT 部門、法的な問題に対応する法務部門、取引先との折衝を行う営業部門などが連携する体制を整備しておくべきです。

また、ビジネスメール詐欺は海外子会社といった日本国外で発生することが多いことから、海外拠点との連絡体制も整備・点検しておく必要があります。

(2)フィッシング対策など

ビジネスメール詐欺は、メールの盗み見やメールアカウントの窃取により先行して情報が取得されています。

すなわち、先行するインシデント(事業運営を脅かすような出来事)としてフィッシング、不正アクセス、内部不正が発生していると考えられます。

そのため、ビジネスメール対策のためにはフィッシング対策、不正アクセス対策、内部不正対策も必要となります。

(3)検知の仕組み

ビジネスメール詐欺に用いられるメールの多くはウイルス対策ソフトなどによる駆除や防御ができないといわれています。

また、正規の取引メールであるかのように作り込まれた詐欺メールはスパムメールや迷惑メールのフィルタで判別することも困難とのことです。

詐欺メールを検知して被害を未然に防ぐための技術的対策としては、フリーメールアドレスから送信されたメールには警告メッセージを添えたり、一定期間やり取りのないドメインから受信したメールには、その旨を表示したりするなど、システムの機能を活用して、視覚的に受信者に対して注意を促すことが有効と考えられています。

また、技術的な対策に加えて、業務プロセスの側面からの検知の仕組みづくりが重要です。

あるべき取引プロセスと比較することで、不審な点に気づくことが期待できます。

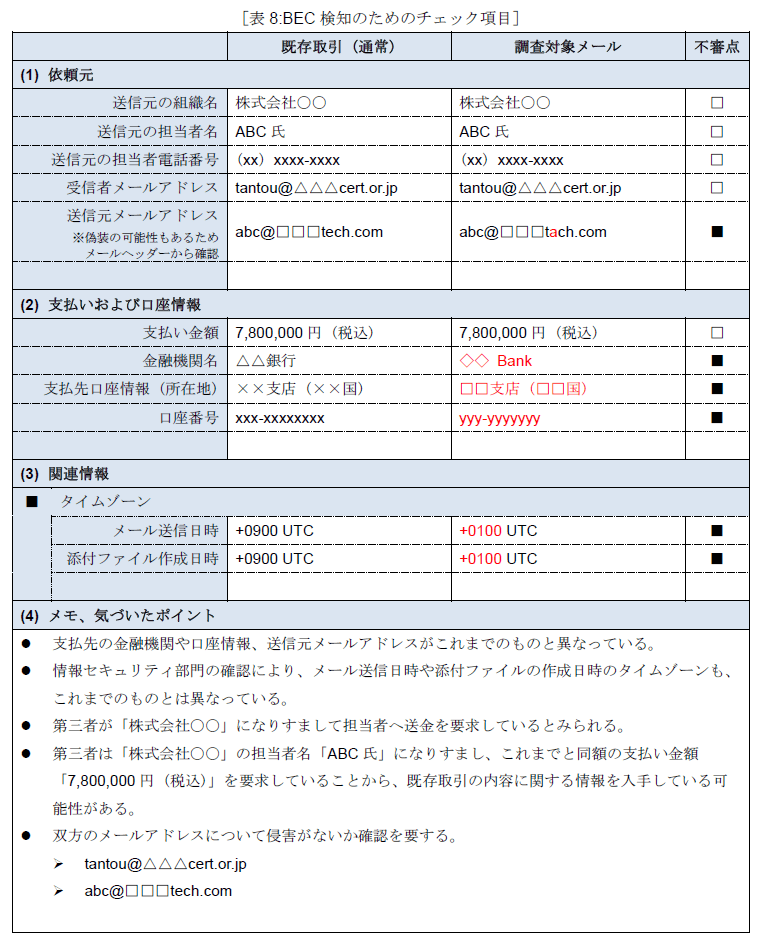

具体的には、過去の取引とメールで指示された取引の内容を併記したチェックシートを作成し、相違点を確認することが効果的です。

チェックシートには、送信元メールアドレス、送金先口座情報、メール作成のタイムゾーンなどを記載するべきとされています。

送信元メールアドレスの確認は偽装の可能性があるためヘッダーから確認するべきです。

(4)送金プロセスの明確化

詐欺メールは、至急の振込が必要だとして受信者を焦らせたり、上司や幹部などになりすまして受信者にプレッシャーをかけたりするなど、心理的に受信者を動揺させる文面になっていることが多くあります。

こうした手口にだまされて送金してしまうことを防ぐため、社内の送金プロセスに、客観的な立場にある受信者以外による二次チェックができる体制を整備しておく必要があります。

(5)研修・訓練

ビジネスメール詐欺対策における研修・訓練においては、ビジネスメール詐欺に巻き込まれる可能性があるとの警戒心を持たせることと、代表的な手口を示し、注意すべきポイントを理解させることが重要です。

下記は「ビジネスメール詐欺に関係したメールを見抜くための勘所」です(JPCERT/CC「ビジネスメール詐欺の実態調査報告書」より)。

- 定常的なメールだが、発信元メールアドレスが以前と異なる

- 定常的なメールだが、発信された時間帯やメールの文面(言い回し等)が以前と異なる

- メールが営業時間終了間際や週末直前に届き、変則的な処理の要求を急かせている

- 過去に取引がない会社から初めて届いたメール

- メール以外の事前連絡なしに上司や幹部からメールで指示している

- 以前に送金したことのない口座への送金を要求している

上記チェックポイントに抵触したメールであっても、ビジネスメール詐欺ではなく正規の商取引である可能性もあるため、取引先にメール以外の方法(電話や対面など)で確認を行うべきです。

電話で確認する際には、送金を要求するメールの本文に記載された連絡先ではなく、名刺交換など他の方法で入手した電話番号を用いることも、研修や訓練を通じて関係者に徹底してください。

最後に

官民挙げてDX推進が叫ばれている現在、デジタル技術への依存が現状より増すことがあっても減ることはありません。

それゆえ、ビジネスメール詐欺対策だけでなく、サイバーセキュリティないしは情報セキュリティへの対応は必須です。

経営層の方々は、企業価値を守るため、重要な経営課題として取り組むことが求められています。

参考資料

サイバーセキュリティ経営ガイドラインVer 2.0(経済産業省) https://www.meti.go.jp/policy/netsecurity/mng_guide.html

サイバーセキュリティ経営ガイドライン Ver 2.0実践のためのプラクティス集 第2版(情報処理推進機構)

https://www.ipa.go.jp/security/fy30/reports/ciso/index.html

中小企業の情報セキュリティ対策ガイドライン 第3版(情報処理推進機構)https://www.ipa.go.jp/security/keihatsu/sme/guideline/

加藤&パートナーズ法律事務所代表、関西学院大学大学院非常勤講師。

会社法、契約法をはじめ企業法務を中心に取り扱っており、株主代表訴訟や会社経営権を巡る争いなどの会社法関係訴訟などにも従事。

加藤&パートナーズ法律事務所には、情報セキュリティ法務を専門とする弁護士も在籍している。

.jpg)